La Oficina de Seguridad del Internauta (OSI) ha vuelto a detectar una nueva campaña de correos maliciosos que suplantan la identidad de bancos como Santander y BBVA.

Los delincuentes mandan un correo electrónico fraudulento en el cual vienen adjuntos unos supuestos archivos de un pago pendiente, o de una liquidación, pero en realidad es un malware de tipo troyano.

CÓMO IDENTIFICAR LA ESTAFA

En el correo, supuestamente del Banco Santander, se puede observar que con el asunto “Confirmación - Aviso de pago” se intenta llamar la atención de la víctima.

En el cuerpo del correo se informa, que se adjunta una carta de liquidación de un pago, la cual es un archivo malicioso. Para conseguir la confianza del usuario, proporciona consejos de seguridad online, por medio de un enlace.

La dirección de correo simula una cuenta oficial del Grupo Santander con el usuario “fycout@gruposantander.es”. Esta técnica de ingeniería social se conoce como email spoofing.

Este correo no parece contener faltas ortográficas que lo delaten, en cambio, carece de logotipos de la entidad y el formato del correo es muy simple.

Adjunto al correo, viene el archivo comprimido con la supuesta carta de liquidación financiero, la cual se incita a revisar para comprobar los datos de esta.

Al descomprimir el archivo, el nombre del ejecutable (.exe) suele ser una sucesión de números y letras como “210909836-042205-sanlccjavap0003-3991.exe”.

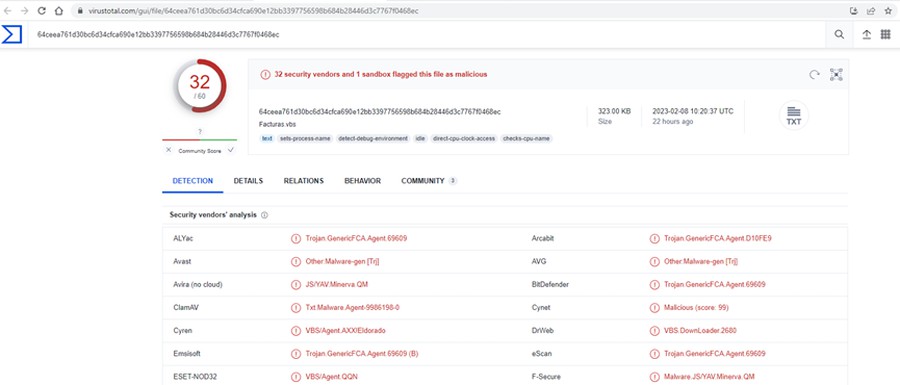

Al comprobar dicho archivo con herramientas como VirusTotal de detección de malware y URL maliciosas, analiza el archivo y detecta que es un malware de tipo troyano.

BBVA

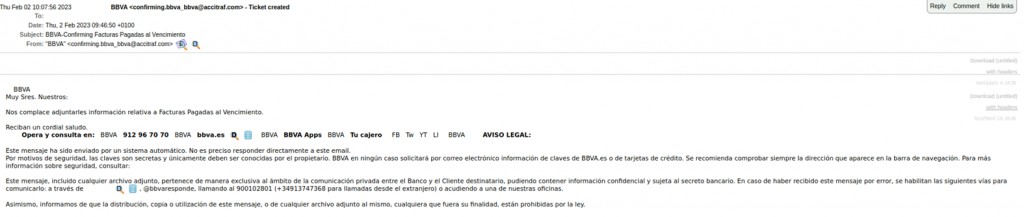

En este correo en el que se hacen pasar por BBVA se proporciona el asunto “BBVA-Confirming Facturas Pagadas al Vencimiento” y procede de una cuenta simulando formar parte del BBVA confirming.bbva_bbva@accitraf.com. El formato de esta dirección de correo es muy diferente a la utilizada por la entidad bancaria. El dominio no tiene ninguna relación con el BBVA, lo que puede darnos una pista para identificar que no es verídico.

A través del correo se adjunta información relativa a “facturas pagadas al vencimiento” adjuntando un archivo comprimido, el cual supuestamente contiene dicha factura.

Este correo tampoco parece contener faltas ortográficas que lo delaten, y al igual que en el caso anterior, carece de logotipos de la entidad y el formato del correo es muy simple.

En este email también se pretende ganar la confianza del usuario por medio de consejos de seguridad, como recordar qué datos no se deben proporcionar por medio de correo electrónico, además de utilizar avisos formales habituales en entidades en las que se habla de la privacidad y confidencialidad de los datos adjuntos.

Una vez descargado el archivo malicioso y descomprimido, se puede observar un nombre como “FacturasPagadasalVencimiento.PDF.vbs”. A primera vista, se puede confundir con un archivo PDF, pero realmente es un script (código) de Visual Basic (herramienta de código).

Si se comprueba en herramientas como VirusTotal de detección de malware y URL maliciosas, y se analiza el archivo, detectará que es un malware de tipo troyano.

¿QUÉ HACER SI HEMOS PICADO?

Ante mensajes sospechosos, los expertos de ciberseguridad recomiendan verificar el formato de los archivos adjuntados y la URL para asegurarse de que es o no oficial.

Si ya has descargado el archivo, pero no lo has ejecutado, “elimínalo de tu carpeta predefinida de descargas y ejecuta tu antivirus para comprobar que tus dispositivos no están infectados”, explica la Oficina.

Y si, por el contrario, hemos caído en la trampa, desde OSI recomiendan:

- Desconectar Internet del dispositivo afectado, así si realmente lo está, no podrá propagar el malware a otros dispositivos conectados a la Red.

- Ejecutar el antivirus del que disponga tu dispositivo para que elabore un análisis completo y desinfección.

- Si la infección no ha desaparecido, sopesar la opción de formatear el dispositivo a los valores de fábrica. Esta opción ocasionará la pérdida de todos los datos y los documentos existentes en el dispositivo, por lo que sería recomendable hacer una copia de seguridad de estos.

- En caso de duda, consulta directamente con la empresa o servicio implicado o con terceras partes de confianza, como son las Fuerzas y Cuerpos de Seguridad del Estado (FCSE) y la Oficina de Seguridad del Internauta (OSI) de INCIBE.